23/05/2026

"Hum to Search", où comment retrouver un air de musique (mélodie, chanson sifflée, voire fredonnée) avec son Smartphone Android

Un petit sujet d’informatique très facile (une fois n’est pas coutume). Aujourd’hui, une fonction moins connue car un peu cachée dans les Smartphones Android : la reconnaissance de la musique (mélodie, chanson sifflée, voire fredonnée). Voici comment faire, sans être un expert en technologie. Au fait, cette fonction s'appelle "Hum to Search".

Pour reconnaître un air de musique sur son Smartphone (par exemple, une chanson entendue dans un café, une mélodie coincée en tête...), il existe pas mal d’applis à installer sur son Android (en se servant du Play Store) :

- Shazam

- SoundHound

- Song Finder

- Beatfind

Leur grave défaut est qu'elles ne reconnaissent pas, ou mal, les fredonnements.

Alors, plutôt que d’installer une nouvelle appli qui va, entre autres, vous bouffer de la batterie, il est bien plus intelligent de se servir de l’outil Google intégré répondant au joli nom de "Hum to Search"*.

Pour cela :

1. Il vous faut une connexion internet

2. En haut de l’écran d’accueil du Smartphone là où se trouve l’icône "G" colorée, vous verrez une barre de recherche avec un micro à droite.

3. Appuyez sur l’icône du micro, puis sélectionnez "Recherche de chanson".

4. Fredonnez, sifflez ou jouez la mélodie pendant quelques secondes.

Et paf le chien (ou Flip Flap la girafe) !

Pardon, je m'égare.

5. Le titre s’affiche, souvent avec un lien vers YouTube pour écouter la chanson.

Si vous préférez une démonstration visuelle, voici une vidéo qui explique tout en détail :

Retrouver le titre d'une chanson en la fredonnant - Le coup de pouce

En résumé, "Hum to Search" est une solution simple, rapide et intégrée à Android pour retrouver un air de musique, même en le fredonnant. Plus besoin d’installer d’application supplémentaire : votre smartphone sait déjà reconnaître vos mélodies.

*Accrochez-vous (ou décrochez) car c'est un peu technique : "Hum to Search" est basée sur de l’intelligence artificielle, et plus précisément sur des modèles d’apprentissage automatique capables de reconnaître une mélodie à partir d’un fredonnement, d’un sifflement ou d’un chant. Cette technologie de machine learning est développée par Google Research.

Référence :

- Comment identifier une chanson en la fredonnant à votre téléphone ?

- Hum to Search : retrouvez une musique juste en fredonnant !

14:19 Publié dans Anecdote, Informatique, Internet, Loisirs, Musique, Vidéo, Vie pratique, Web | Lien permanent | Commentaires (0)

19/05/2026

Big Sur et la côte aquitaine : deux littoraux sauvages aux airs de famille, où comment exploiter l'Intelligence Artificielle

La Côte Aquitaine et son immensité (Photo extraite du Blog Huttopia)

Où l’on voit la différence de Big Sur avec la Côte Aquitaine (Photo extraite de Wikipédia)

Voilà comment pourront écrire les journalistes de demain. Une idée originale du journaliste et la rédaction réalisée par une Intelligence Artificielle.

Introduction de l’article :

Voici comment me vint l’idée de comparer Big Sur à la Côte Aquitaine.

Sam Altman, un des fondateurs avec Elon Musk de OpenAI, vient de gagner son procès contre Elon Musk à propos de OpenAI.

Elon Musk et Big Sur :

En me jetant sur Wikipédia à l’article le concernant, j’ai appris qu’il « est survivaliste. Il a déclaré en 2016 : « J’ai des armes à feu, de l’or, de l’iodure de potassium, des antibiotiques, des piles, de l’eau, des masques à gaz des Forces de défense d'Israël (Tsahal), et une grande parcelle de terre à Big Sur où je peux m'enfuir ».

Big Sur :

Rappelons que Big Sur se trouve sur la côte centrale de la Californie, aux États‑Unis. C’est un long tronçon de littoral sauvage le long de la mythique Highway.

Comparaison de Big Sur à la Côte Aquitaine :

Devant l’évocation de ce « long tronçon de littoral sauvage », je ne sais pourquoi me vint l’idée de comparer Big Sur à la Côte Aquitaine.

Mais alors la flemme me vint et je décidais de confier la suite de l’article à l’IA de Microsoft : Copilot. Voici in-extenso l’article qu’elle me proposa. Un texte un peu trop scolaire, sans ressenti humaniste, sans âme :

Big Sur et la côte aquitaine : deux littoraux sauvages aux airs de famille

1°) Accroche :

Certains voyageurs affirment retrouver, sur la côte aquitaine, une ambiance rappelant Big Sur. Cette impression est-elle fondée ou relève-t-elle simplement d’un ressenti face à l’océan ?

2°) Points communs entre Big Sur et la côte aquitaine :

Les deux littoraux partagent un caractère sauvage et une forte présence de l’océan. L’horizon immense, les vagues puissantes et la faible urbanisation créent une atmosphère de nature brute. Sur certains secteurs aquitains, comme Lacanau ou Mimizan, cette sensation d’espace et de liberté peut rappeler l’esprit de Big Sur.

3°) Différences majeures entre les deux littoraux :

Big Sur se distingue par son relief abrupt, ses falaises rocheuses et ses panoramas spectaculaires. La côte aquitaine, au contraire, est plate et sableuse, dominée par les dunes et les forêts de pins. Là où Big Sur offre un paysage vertical et dramatique, l’Aquitaine propose une ligne côtière continue, lumineuse et ouverte.

4°) Conclusion :

Si la côte aquitaine peut évoquer Big Sur par son côté sauvage et océanique, les deux paysages restent très différents. L’un est sculpté par la roche et les falaises, l’autre par le sable et les dunes. Deux littoraux puissants, mais chacun avec sa propre identité.

Big Sur California: Virtual Tour in 3 Minutes - Adventures Out Here

La conclusion finale de cet article :

Cette comparaison entre Big Sur et la côte aquitaine n’était finalement qu’un prétexte : l’idée originale était de montrer comment une IA peut prendre le relais dans l’écriture d’un article. En lui confiant la rédaction, j’ai voulu tester sa capacité à structurer un propos, synthétiser des paysages et transformer une intuition personnelle en texte abouti. Reste que l’impulsion, elle, demeure humaine — et c’est sans doute là que se joue encore la vraie différence.

P. S. :

Sur le sud de la côte Aquitaine se trouvent des falaises. En effet, le long de la Corniche basque, entre Hendaye, Urrugne et Saint‑Jean‑de‑Luz, la route serpente au bord des falaises, offrant un panorama continu sur la côte battue par l’Atlantique.

14:38 Publié dans Anecdote, Blog, Culture, Culture, Ecologie, Economie, Informatique, La pensée du jour, Le site du jour, Loisirs, Photographie, Potins, Société, Société, Vidéo, Vie pratique, Voyage | Lien permanent | Commentaires (2)

27/04/2026

Clé USB morte : Je ne peux plus écrire dans ma clé USB qui est devenue protégée en écriture – Mes deux articles dévorés

Saturno devorando a un hijo - Francisco de Goya

Effectivement, mon hébergeur de Blog a carrément dévoré la fin de mes deux articles précédents :

- Clé USB morte : Je ne peux plus écrire dans ma clé USB qui est devenue protégée en écriture

- Clé USB morte : Je ne peux plus écrire dans ma clé USB qui est devenue protégée en écriture – Suite

13:05 Publié dans Anecdote, Art, Coup de gueule, Culture, Culture, Informatique, La pensée du jour, Potins | Lien permanent | Commentaires (4)

Clé USB morte : Je ne peux plus écrire dans ma clé USB qui est devenue protégée en écriture - Suite

Mon hébergeur de Blog a mangé la fin de mon article précédant : Clé USB morte : « Je ne peux plus écrire dans ma clé USB qui est devenue protégée en écriture ».

Voici la suite.

On verra bien s'il continu son festin.

Ma clé me refuse son accès car protégée en écriture.

Une clé USB 3.0 de 16 Mo qui avait un débit suffisant pour stocker mes deux logiciels portables (Firefox et Thunderbird) et quels autres données utiles en voyage.

J’ai tout essayé mais rien n’y fait elle est HS.

Il ne me reste plus qu’à transférer les données sur une autre clé USB.

Mais au fait que s’est il passé ?

Réponse fournie par l’IA Copilot à qui je pose le prompt (la requête)* suivant :

« clé USB hors d'usage protégée en ecriture ».

Un extrait de sa réponse :

12:48 Publié dans Anecdote, Coup de gueule, Informatique, Informatique Médicale, Le mot du jour, Potins, Shopping, Vidéo, Vie pratique | Lien permanent | Commentaires (6)

Clé USB morte : Je ne peux plus écrire dans ma clé USB qui est devenue protégée en écriture

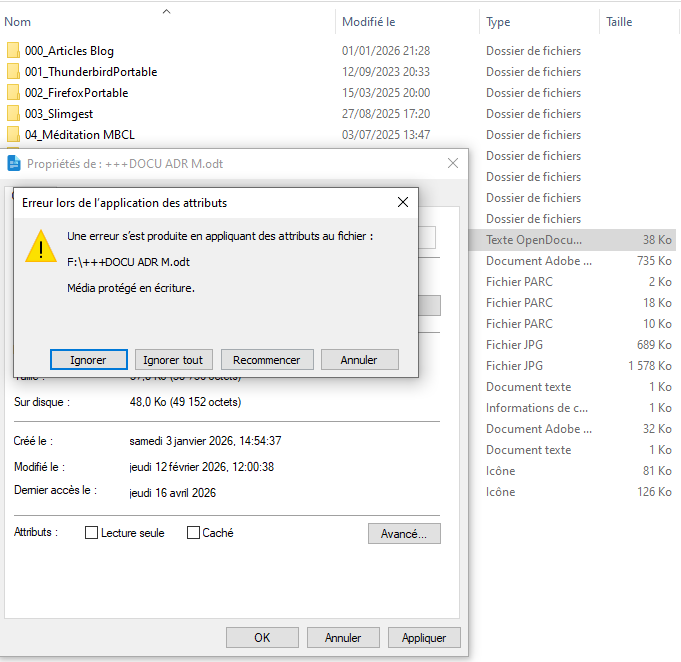

Capture d'écran - Pour agrandir double clic gauche sur l'image

Le sujet du jour : une catastrophe informatique.

Je viens de perdre la clé USB dont je me servais lors de mes déplacements pour les vacances.

Je ne peux plus ouvrir un document texte de LibreOffice (l’analogue de Microsoft Office mais gratuit) que j’ai protégé en écriture.

Ma clé me refuse son accès car protégée en écriture.

Une clé USB 3.0 de 16 Mo qui avait un débit suffisant pour stocker mes deux logiciels portables (Firefox et Thunderbird) et quels autres données utiles en voyage.

J’ai tout essayé mais rien n’y fait elle est HS.

Il ne me reste plus qu’à transférer les données sur une autre clé USB.

Mais au fait que s’est il passé ?

Réponse fournie par l’IA Copilot -à qui je pose le prompt (la requête)* suivant :

« clé USB hors d'usage protégée en ecriture ».

Un extrait de sa réponse :

12:28 Publié dans Anecdote, Informatique, Mots, Potins, Shopping, Vidéo, Vie pratique | Lien permanent | Commentaires (0)

06/04/2026

Les easter eggs informatiques

Pour fêter Pâques, quelques petits jeux informatiques.

En informatique, l’analogue des blagues de premier avril, c’est ce que l’on appelle les « easter eggs » (en anglais œufs de Pâques).

Les easter eggs informatiques sont des trésors cachés dans les logiciels, jeux vidéo, et même sur des sites web. Ils sont conçus par les développeurs pour surprendre et amuser les utilisateurs, reflétant une part de créativité et d'humour souvent insoupçonnée dans le monde technologique. Ces petits secrets peuvent prendre différentes formes, allant de messages cachés à des fonctionnalités ou jeux secrets.

Par exemple pour Google (faites un copier collé) :

Tapez ces commandes dans la barre de recherche de Google

• Tapez elgoog.eu/fr/ou cliquez sur elgoog.eu/fr/ et jouez à divers jeux

• Tapez elgoog.im/thanos/ ou cliquez sur elgoog.im/thanos/ et explorez la barre du haut : Official Enhanced...

• Tapez 67

• Tapez Do a barrel roll

• Tapez pac man

• Tapez tic tac toe

Si vous voulez, encore, vous amuser visitez ce lien : Liste d'Easter eggs.

Références :

- Les Easter Eggs informatiques : Découvrez les secrets cachés

20:48 Publié dans Anecdote, Culture, Culture, Histoire de l'informatique, Humour, Informatique, Internet, Jeux, Le mot du jour, Le site du jour, Loisirs, Potins, Vidéo, Web | Lien permanent | Commentaires (2)

01/04/2026

Premier avril 2026

Le 1er avril est le 91e jour, moins souvent le 92e (années bissextiles), de l'année du calendrier grégorien ; il en reste ensuite 274.

Une tradition répandue veut que le 1er avril soit le jour des farces.

son origine remonte au 16ᵉ siècle en France. Selon la légende, elle serait née de la décision du roi Charles IX de changer le calendrier et de déplacer le début de l'année au 1er janvier.

Certains auraient continué à s'offrir des cadeaux et présents de nouvel an le 1er avril. Peu à peu, ces cadeaux se seraient transformés en canulars, en blagues, puis en poissons d'avril accrochés dans le dos des distraits !

La coutume du poisson d'avril consiste donc à s'accrocher des poissons dans le dos et à jouer des tours, farces et plaisanteries aux autres. Alors c'est parti, on laisse libre cours à son imagination pour inventer les meilleures blagues à faire à ses amis ou à sa famille (mais attention, des blagues mignonnes) ! Ces pratiques sont devenues populaires dans le monde entier et sont célébrées chaque année.

Les moteurs de recherche : comment ça marche ? #01Focus - BFM Tech

P. S. :

Il ne faut pas confondre Moteurs de recherche et Navigateurs :

- Google est un moteur de recherche, il permet de trouver des sites (grâce à des liens) sur le Net comme Qwant, Bing, Yahoo !DuckDuckGo, Ecosia, Lilo.

- Firefox est un Navigateur. Il permet de trouver et exploiter les moteurs de recherche comme Chrome, Edge, Brave, Opéra ; confer mon article du 05/03/2026 : « Sanction ».

Références :

- Sanction

12:44 Publié dans Anecdote, Blog, Informatique, Informatique Médicale, Internet, Le site du jour, Médecine, Mots, Potins, Société, Société, Vidéo, Web | Lien permanent | Commentaires (6)

05/03/2026

Sanction

Toute vérité n’est pas bonne a dire et, comme le dit la chanson, « celui qui dit la vérité, il doit être exécuté »[1]. Voici une mésaventure vécue, il y a peu, à la suite de la parution d’un article de mon Blog en est l’illustration.

De telles sanctions me sont arrivées quelques fois suite aux publications d’articles dérangeants déposés sur mon Blog. A chaque fois, je retirai l’article et très rapidement la sanction était levée.

Pourquoi mon blog a disparu de Google :

Suite à la parution d’un article « litigieux », touchant, un sujet que je connais bien, celui de la santé, rédigé avec moultes détails, de liens et une vidéo, comme par hasard, je disparais (ou, plutôt, je suis désindexé) de Google. En tapant « Docteur Sangsue » sur Google, mon Blog n’apparaît plus, alors que je suis toujours présent sur d’autres moteurs de recherches alternatifs[2].

Comment j’ai réagi et ce que j’aurais dû faire plus tôt :

J’ai bien retiré l’article en le signalant à mon hébergeur de Blog, mais je ne m’en suis rendu compte que tardivement, dix jours après, en essayant de me connecter sur Google avec mon Smartphone.

Capture d’écran - Pour agrandir : clic gauche sur l'image

Une fois de plus, je me suis laissé entraîner par ma fougue, sans penser aux conséquences.

Pour l’instant je n’ai pas encore trouvé grâce aux yeux de Google.

Cette fois, pour que je retrouve une virginité et sois à nouveau ré-indexé, cela promet de durer encore quelque temps peut‑être à cause de ma suppression tardive mais, surtout, vu la bourde énorme que j’ai commise sur un sujet « plus » que brûlant.

Que retenir de cette aventure :

Mon article illustre, s’il en était besoin, la puissance des moteurs de recherches, Google en l’occurrence, dans la recherche des informations, mon Blog n’ayant qu’une influence « plutôt » limitée, vu son peu de fréquentation.

La petite note culturelle :

La chanson qui suit, sera la petite note culturelle de cet article illustrant mon aphorisme préféré :

« un peu de culture ne nuit pas, cela évite de mourir idiot et... de passer pour un sot ».

Guy Béart - La Vérité

15:25 Publié dans Anecdote, Blog, Culture, Culture, Informatique, Informatique Médicale, Internet, La pensée du jour, Médecine, Mots, Potins, Santé, Société, Société, Vidéo, Web | Lien permanent | Commentaires (2)

26/02/2026

De l’utilisation de l’ordinateur quantique

Un petit article d’informatique, un petit article futuriste concernant une nouvelle classe d’ordinateur : l’ordinateur quantique. Je vais essayer d’être assez clair, mais il va falloir vous accrocher un petit peu. Mais les deux vidéos vous aideront à comprendre ce sujet passionnant. Bon courage.

1°) Voyons tout d’abord ce qu’est un ordinateur quantique :

Un ordinateur quantique est une machine qui effectue des calculs en exploitant les lois de la physique quantique, notamment la superposition et l’intrication des états. Ouf !

Au lieu de bits classiques (0 ou 1), il utilise des qubits qui peuvent représenter simultanément plusieurs valeurs, ce qui lui permet, pour certains problèmes, je dis bien pour certains problèmes, d’être beaucoup plus rapide qu’un ordinateur classique. Actuellement, en 2026, les ordinateurs quantiques les plus avancés comptent déjà 1 000 qubits, mais leur stabilité reste un défi.

Pour l’instant, les qubits sont si fragiles que la moindre perturbation (chaleur, bruit) fausse leurs calculs ; il faut donc des algorithmes complexes pour détecter et corriger ces erreurs en temps réel.

Cependant, pour certaines tâches (par exemple les jeux vidéos), l’ordinateur quantique n’est pas du tout adapté, l’ordinateur classique aura donc toujours sa place.

Un ordinateur quantique est comparable à une très grosse machine, une sorte de très gros réfrigérateur : pour les calculs, on utilise la supraconductivité, ce qui nécessite de s’approcher très près du zéro absolu (0 degré Kelvin = −273,15 degrés Celsius). En effet, les qubits supraconducteurs doivent être refroidis à quelques millikelvins . Les machines actuelles fonctionnent typiquement autour de quelques millikelvins, c’est‑à‑dire quelques millièmes de kelvin au‑dessus de 0° K, soit plus froid que l’espace interstellaire !

Un problème majeur se pose. En effet, pour obtenir de telles températures, la supraconductivité est extrêmement énergivore.

Actuellement, l’ordinateur quantique est du domaine de l’expérimentation par IBM, Google Quantum AI, ou les circuits photoniques développés en Europe notamment, en France, le CEA‑Leti.

2°) De l’utilisation d‘un ordinateur quantique, l’exemple de la recherche de nouveaux médicaments :

Un petit labo, une petite start-up, veut créer un nouveau médicament. Voici comment cela pourrait se passer dans un avenir pas si lointain :

Mais ne rêvons pas, les premiers impacts concrets en pharma sont attendus d’ici 2028–2030.

Le petit laboratoire, une petite start‑up, se connectera, via le cloud, à un ordinateur quantique associé à une IA, qui, grâce à sa capacité de calcul colossale, pourra étudier un très grand nombre de molécules afin d’en extraire une capable de se fixer sur un récepteur cellulaire (l’image classique de la « clé dans la serrure ») et de déclencher l’action de cette molécule‑médicament.

3°) D'autres application des ordinateurs quantiques :

D’autres applications pourraient être : la métrologie, l’étude du Champ magnétique terrestre, l’optimisation de systèmes logistiques et financiers, ainsi que la sécurité des communications. En cryptographie les ordinateurs quantiques pourraient casser les codes actuels, mais aussi en créer de nouveaux, ultra-sécurisés.

4°) Conclusion :

L’ordinateur quantique, en exploitant les lois de la physique quantique, promet de révolutionner des domaines comme la recherche pharmaceutique grâce à sa puissance de calcul inégalée. Cependant, les ordinateurs quantiques ne remplaceront pas les ordinateurs classiques, mais les compléteront pour des tâches spécifiques.

Une vidéo du CEA qui présente clairement comment fonctionne l’ordinateur quantique.

Un ordinateur quantique - Comment ça marche – CEA

Courage, une vidéo très claire complétant bien mon article :

Ordinateur quantique : ce qu'il faut savoir sur cette technologie | Découverte - Radio-Canada Info

12:43 Publié dans Culture, Culture, Ecologie, Histoire de l'informatique, Informatique, Informatique Médicale, Le mot du jour, Le site du jour, Médecine, Mots, Santé, Science, Science, Société, Société, Vidéo, Vie pratique | Lien permanent | Commentaires (2)

13/02/2026

Micral N, le tout premier micro-ordinateur, est Français

Pour un article sur la micro-informatique rien ne vaut un micro article. Tout est parti d'une petite vidéo trouvée sur mon pote YouTube.

Non, le tout premier micro-ordinateur n’a pas été inventé par Steve Jobs, avec son Apple.

Le premier PC, le Micral N, a été inventé par un ingénieur français. François Gernelle au sein de la société R2E.

François Gernelle (né le 20 décembre 1944) est un ingénieur informaticien français, célèbre pour avoir inventé le premier micro-ordinateur à microprocesseur, le Micral N (en argot, micral veut dire petit).

Il faut savoir qu'à l’époque, dans les années 70, les ordinateurs étaient d'énormes machines qui coûtaient un prix astronomique tel l'IBM 360.

Le Micral N, conçu en 1973, possède la caractéristique d'utiliser un microprocesseur (l’Intel 8008), de posséder des dimensions réduites et d'être de prix abordable. Il est ainsi reconnu comme étant le premier micro-ordinateur commercial professionnel de l'histoire.

Il fut utilisé, à l’époque, sur la demande de l’INRA, pour automatiser un nouvel appareil servant à mesurer l'évapotranspiration des cultures.

Cependant, faute d'une interface simple, d'un système d’exploitation adapté et d'un marketing orienté grand public, le Micral n’a pas connu le même essor que les ordinateurs Apple (notamment l’Apple II).

Bien avant qu’Apple ou Microsoft ne popularisent le micro-ordinateur, un ingénieur français en posait déjà les bases dans une cave à Châtenay-Malabry. Aujourd’hui, exposé au musée du Conservatoire national des arts et métiers de Paris ainsi qu'au musée de l'histoire de l'ordinateur de Mountain View, le Micral N rappelle que la micro-informatique mondiale a commencé… en France.

La vidéo à l'origine de l'article :

APPLE a copié la France 1973 ? – FinaiPal

Références :

- Micral N Le premier Micro ordinateur au monde

- Micral

- R2E

15:36 Publié dans Anecdote, Culture, Culture, Economie, Histoire de l'informatique, Informatique, Mots, Science, Science, Société, Société, Vidéo | Lien permanent | Commentaires (2)

14/12/2025

Comment « bâtir » une recette de cuisine grâce à l’utilisation, intelligente, d’une Intelligence Artificielle

Il faut bien vivre avec son temps... Vive la cuisine à la sauce IA !

Dernièrement j’ai inventé, pour ma tendre et douce qui rentrait d’un long périple (250 Km en 2 h 30) une recette de cuisine grâce à l’utilisation de mon IA favorite Perplexity.

Voilà, en « dialoguant » en chatbot avec celle-ci et en tenant compte de ses réflexions, comment j’ai procédé.

Au fil du temps je lui ai fait des propositions de plus en plus précise au fur et a mesure de mon invention et de l’avancée de ma recette.

Le seul maître de la création de la recette c’était bien moi le chef, c’est le cas de le dire (et c’est bien pour ça que je le dis).

Voici l’avancée de ma recette avec, uniquement, les questions dans l’ordre que j’ai soumis à l’IA :

- Est ce que le fait de faire un rôti de porc de 800 g 46 mn a l'étouffée dans un cocote minute est raisonnable.

- Et si je rajoute un oignon coupé en dès en les faisant un peu revenir au début après avoir fait dorer le rôti.

- et si je rajoute 3 feuilles de laurier.

- Je ne sais pas si rajouter le thym est une bonne idée ?

- Et deux gousses d'ail hachées.

- Et rajouter au mélange avant de fermer la cocotte un peu d'eau avec un bouillon cube.

La recette était donc ficelée en rajoutant du poivre et du piment d’Espelette.

Le but du jeu était de faire une compotée d’oignon pour en faire une sauce pour les pâtes fraîches que j’ai servi en accompagnement de ce fameux rôti de Porc.

Si vous voulez lire les réponses de mon IA c’est sur ce lie CI.

La recette en vidéo, c’est, presque, tout à fait ça mis a part que j’utilise un autocuiseur SEB, que j’utilise de l’huile d’olive que je n’élève pas le germe de l’ail et que, surtout je ne jette pas l’huile avec les sucs du rôti m’en servant pour faire roussir l’oignon et qu’enfin je mets tous les ingrédients au fond de la cocotte en rajoutant un peu d’eau dont je me sers pour diluer la compotée d’oignon. Enfin, vu la grosseur de mon rôti (800 g) 46 mn suffisent.

Rôti de porc moelleux en cocotte – socopachezmonboucher

20:28 Publié dans Anecdote, Cuisine, Gastronomie, Informatique, La pensée du jour, Le site du jour, Potins, Société, Société, Vidéo, Vie pratique | Lien permanent | Commentaires (2)

01/12/2025

La ReRAM : un nouveau type de stockage de la mémoire informatique

Je viens juste de découvrir, lors de ma dernière balade YouTubienne, une nouvelle technologie qui révolutionne la micro-informatique, et, plus précisément le Hardware (le matériel informatique), en utilisant un nouveau type de stockage de la mémoire : la ReRAM.

La Resistive random-access memory (RRAM ou ReRAM) est un type de mémoire non volatile en cours de développement par différentes entreprises (Weebit, Panasonic, Sony, etc.), dont certaines en ont breveté des versions.

En 2013, la presse informatique affiche de bons espoirs que la mémoire ReRAM va détrôner la mémoire vive DRAM (schématiquement, les barrettes de mémoire DDR) et la mémoire flash (schématiquement celle des disques SSD et des clésUSB) grâce à des performances plusieurs fois supérieures.

Depuis 2013, la technologie a évolué, mais n’a pas (ou peu), encore, révolutionné le marché comme annoncé. C'est une technologie prometteuse.

Cependant, en 2025, certains prototypes ReRAM existent déjà, et commence même à apparaître dans certaines voitures et objets connectés haut de gamme, mais il faudra encore quelque temps avant de la voir dans nos appareils du quotidien.

Cette technologie permet de stocker 1 To de données sur une puce de la taille d’un timbre postal. Elle est également 20 fois plus rapide que la meilleure mémoire flash et consomme 20 fois moins d’énergie.

« Simplement » la ReRAM fonctionne en modifiant la résistance électrique d'un matériau diélectrique isolant par la formation ou la rupture réversible d'un filament conducteur sous l'effet d'une tension appliquée, permettant de coder les bits 0 et 1 via des états de haute ou basse résistance.

OUF !

Ce n’est pas grave si vous ne comprenez pas le fonctionnement de la ReRAM. L’important c’est que vous sachiez simplement que cela existe et ce que l’on peut en attendre.

La ReRAM excelle pour son usage dans l'IoT (concernant les objets connectés) et l'automobile grâce à sa petite taille compacte et sa consommation énergétique ultra-faible.

La ReRAM améliore les performances et l'efficacité des appareils mobiles, des ordinateurs, des systèmes de stockage en nuage, des dispositifs IoT (concernant les objets connectés), des automobiles et des équipements médicaux en offrant des temps d'accès plus rapides grâce à sa petite taille compacte et une consommation d'énergie réduite.

Une vidéo un peu anciennes, certes, car datant de 2023, mais qui a le mérite d'une présentation claire et courte (1 mn).

ReRam : Le stockage mémoire du futur - 2023

Une vidéo très récente (mai 2025), un peu plus technique, mais en anglais. Faites chauffer le sous-titrage de YouTube.

Revolutionizing Storage: Discover the Power of Weebit ReRAM - 2025 - Weebit Nano

Référence :

14:13 Publié dans Economie, Histoire, Histoire de l'informatique, Informatique, Informatique Médicale, Le mot du jour, Mots, Science, Science, Shopping, Vidéo, Vie pratique | Lien permanent | Commentaires (2)

19/11/2025

Voilà pourquoi, pour des raisons évidentes de sécurité, je n’utiliserai pas,tout au moins pour l'instant, la dématérialisation de la carte vitale en faveur des smartphones

Depuis le 18 novembre 2025, la carte Vitale dématérialisée est accessible à tous sur Smartphone.

Cet article va aborder un sujet Vital (c'est le cas de le dire !) de sécurité informatique concernant la dématérialisation de la carte vitale en faveur des smartphones. Voici pourquoi je garderai ma carte vitale « matérialisée ». Tout au moins pour l'instant, en attendant que l'appli devienne plus sécure (anglicisme pour l'Académie Française), car on ne peut pas refuser le progrès : il faut vivre avec son temps. Donc, en attendant que cette carte à puce soit dépassée, merci Monsieur Rloand Moreno le fabuleux et génial inventeur de la carte à puce il y a de cela... 50 ans déjà !

Un article un peu long pour un sujet quelque peu rebutant et je m'en excuse. Pour ne pas vous décourager et comprendre l'essentiel, ne lisez que ce qui est en gras. Bon courage.

Cet article a été écrit à 80 % par mon IA Perplexity (l’essayer, c'est l'adopter).

Deux articles en date du 18/11/2025 issus de deux newsletters de du journal gratuit 20 Minutes :

- 18/11/2025 : Carte Vitale : La version dématérialisée désormais accessible à tous sur smartphone

- 18/11/2025 : Comment installer la carte Vitale dématérialisée sur votre smartphone, mode d'emploi

J’ai donc posé la question suivante (si vous êtes curieux vous pouvez lire le texte en entier pondu par l’IA Perplexity, sinon je vous conseille d'aller directement à la fin pour lire la conclusion écrite en gras :

Quels dangers peuvent survenir à La version dématérialisée sur les smartphones :

Les dangers liés à la version dématérialisée sur les smartphones incluent plusieurs risques majeurs. Tout d’abord, les applications mobiles, même celles qui semblent légitimes, peuvent contenir des fonctionnalités cachées et malveillantes qui compromettent la sécurité du smartphone, comme le vol de données personnelles, le contrôle à distance du téléphone, l'espionnage, l'inscription à des services payants sans consentement, et l'installation de malwares qui peuvent ralentir l'appareil ou utiliser ses ressources à des fins malveillantes. Ces applications peuvent accéder à des données sensibles telles que mots de passe, photos, informations bancaires, carnets de contacts, et messageries professionnelles sans que l'utilisateur s'en rende compte.

Ensuite, la dématérialisation expose les données à des risques spécifiques tels que les infiltrations de logiciels malveillants (ransomwares notamment), qui peuvent rendre les données inaccessibles ou les exposer au public. Un contrôle d’accès rigoureux est indispensable pour empêcher un accès non autorisé aux fichiers dématérialisés, car sans cela, des personnes malintentionnées peuvent accéder à des informations sensibles. Par ailleurs, les attaques de phishing et l'usurpation d'identité sont amplifiées, augmentant le risque de vol de données confidentielles. D’autres problèmes incluent la perte d'intégrité des données, la violation de la conformité réglementaire, les pannes techniques, les erreurs humaines, et la difficulté d’utilisation liée à la fracture numérique.

De plus, utiliser des smartphones avec des composants non originaux, comme un écran de copie, peut poser des risques de sécurité et de fonctionnement, notamment des problèmes de compatibilité logicielle, des réponses tactiles erratiques, une sécurité biométrique affaiblie (lecteur d’empreintes non fiable), et une vulnérabilité accrue au piratage ou à l'usurpation d’identité.

En résumé, les dangers principaux de la version dématérialisée sur smartphones sont :

• Vols et fuites de données sensibles via applications malveillantes.

• Espionnage et prise de contrôle à distance du téléphone.

• Abonnements frauduleux à des services premium.

• Infiltrations de logiciels malveillants (ransomwares).

• Accès non autorisé en absence de contrôle d’accès solide.

• Phishing et usurpation d’identité.

• Problèmes liés à l’utilisation de composants non d’origine, affectant la sécurité et la fiabilité du smartphone.

Il est donc essentiel de sécuriser son smartphone avec des mises à jour régulières, des applications officielles, un contrôle d’accès strict, et une vigilance particulière face aux tentatives de phishing et aux autorisations données aux applications.

Ensuite ma curiosité, perverse, a été de poser la question perfide suivante :

L’utilisation de la carte vitale matérialisée est elle plus sûre :

Je ne donne que la conclusion. Celle-ci est évidente et sans appel :

La carte Vitale matérialisée reste plus sûre contre certains risques liés au numérique, surtout ceux liés aux attaques à distance, car elle ne dépend pas d’un appareil connecté. En revanche, la carte Vitale dématérialisée offre des garanties fortes avec la double authentification et la conformité RGPD tout en étant pratique et toujours à jour. Son niveau de sécurité est élevé, mais son exposition dépend de la sécurité globale du smartphone. Pour une sécurité optimale avec la version dématérialisée, il faut veiller à protéger rigoureusement son smartphone (mots de passe, antivirus, mise à jour, vigilance face aux applications).

En conclusion :

Si je n'installe pas, pour l'instant, l'application de la Vitale sur mon Smartphone, il est bien évident que quand on aura essuyé les plâtres et que l'appli sera bien plus sécure je cèderai aux sirènes de mon Smartphone et ma carte vitale la ferait tomber aux oubliettes.

Comme je l'ai dit plus haut, il faut vivre avec son temps et ne pas rejeter d’emblée les progrès des nouvelles technologies, mais, comme je le dis plus haut, il faut savoir attendre un peu, pour profiter des améliorations sécuritaires et, lors de l'utilisation, ne pas lâcher sa vigilance sur la manipulation de ses applis : par exemple ne pas se tromper d'appli en passant, systématiquement, pour Androïd, par le Play Store et de mettre à jour, régulièrement ses applis.

De toutes les façons, pour que les médecins et pharmaciens puissent lire la carte Vitale dématérialisée sur smartphone, ils doivent être équipés d'un matériel supplémentaire. Ce matériel comprend un lecteur compatible, soit un lecteur de QR Code, soit un lecteur NFC adapté ce qui est loin d'être le cas pour l'instant.

A titre d’exemple, une vidéo sur un sujet analogue de cybersécurité concernant la sécurité informatique de la monnaie virtuelle.

Quels sont les DANGERS d'une monnaie 100% VIRTUELLE ?

A ce propos, au niveau d'une panne Internet mondiale, je vous reporte à mon article d'un bien modeste geek du 19/07/2024 "Énorme panne informatique dans le monde due à la mise à jour d’un logiciel édité par CrowdStrike un service de cybersécurité utilisé par Microsoft". Cela fout les jetons. A ce propos, allez donc jeter un coup d’œil sur ce site.

Pour mémoire, une vidéo de la panne mondiale de Microsoft extraite de l'article publié, en son temps, sur mon Blog.

Mais, au fait, c'est quoi une cyberattaque ?

C'est quoi une cyberattaque ? - 1 jour, 1 question - Info ou Mytho ?

P. S. :

Dans le même ordre d'idée, le logiciel médical WEDA a été victime d'une cyberattaque le 10 novembre 2025, entraînant la suspension temporaire de son accès et rendant les dossiers médicaux inaccessibles à 23 000 professionnels de santé en France. Cette intrusion pourrait avoir permis une extraction partielle de données sensibles, telles que les dossiers médicaux, informations personnelles et administratives des patients, bien que l'ampleur exacte de la fuite reste incertaine à ce jour.

Références :

- Si vous voulez lire le texte intégral de mes réponses à Perplexity, cliquez sur ce lien :

https://www.perplexity.ai/search/quels-dangers-peuvent-su...

- Comment avoir la carte Vitale sur son téléphone ?

- Cyberattaque WEDA : ce que vous devez faire sans attendre !

- Le fabuleux destin de Roland Moreno, l'inventeur de la carte à puce

12:18 Publié dans Anecdote, Coup de gueule, Histoire de l'informatique, Informatique, Internet, La pensée du jour, Le mot du jour, Le site du jour, Médecine, Mots, Politique, Potins, Santé, Société, Société, Vidéo, Vie pratique, Web | Lien permanent | Commentaires (6)

04/11/2025

De l’intérêt du noir et blanc et du sépia en photographie

Cela faisait longtemps que je n’avais abordé un sujet qui fait partie de mes passions : la photographie.

Aujourd’hui, je vais vous parler du noir et blanc en photographie et du sépia[2].

Je soumets à votre sagacité - https://www.linternaute.fr/dictionnaire/fr/definition/sagacite/ - trois types de photos prises il y a de cela fort longtemps (plus précisément le 12 avril 2008 à 11 h 12 mn et 35 s. C’est précis grâce au fichier EXIF sur le front de mer de Soulac-sur-mer.

La première en couleur :

réalisée par mon vieil Canon PowerShot SX100 IS (délaissé depuis peu par mon Smartphone Motorola Edge 50 Pro).

Pour agrandir, double clic gauche sur la photographie

La deuxième en noir et blanc :

Réalisée avec le logiciel IrfanView.

Pour agrandir, double clic gauche sur la photographie

La troisième en sépia :

Réalisée grâce au logiciel PhotoFiltre Freeware Portable.

Pour agrandir, double clic gauche sur la photographie

Interprétation des photos :

Celle en couleur sert, bien évidemment, de base. C’est une photo de vacances classique mais banale pour moi.

La deuxième travaillée en noir et blanc est ma préférée, car elle s’adapte tout particulièrement au graphisme de la photo, mettant en évidence les courbes géométriques photographiées.

La troisième, pour le fun donne un aspect vintage des vieilles photos d’antan.

De la photo couleur à la photo noir et blanc - Jean-Baptiste Rabouan photographe

What is Sepia? The Vintage Toning Effect in Art & Photography - Seed Gallery

-

[1] Je parle des fichiers EXIF dans mon article du 21/09/2025 : « Comment supprimer toutes les métadonnées EXIF des fichiers photos avec le logiciel ExifToolGUI Portable ».

[2] La photographie sépia est une technique ancienne qui remonte au XIXème siècle, caractérisée par ses teintes chaudes et brunes. Ce style distinctif est obtenu en utilisant un toner de sépia dérivé de l'encre de seiche, ce qui confère aux images un aspect nostalgique et intemporel.

Utilisée initialement pour prolonger la durée de vie des photographies, la photo sépia est devenue une méthode artistique populaire, évoquant des sentiments de nostalgie et d'élégance. Aujourd'hui, bien que les technologies numériques aient évolué, la photographie sépia reste prisée pour sa capacité à ajouter une profondeur émotionnelle et une touche vintage aux images contemporaines.

Petite minute culturelle :

« Un peu de culture ne nuis pas, cela évite de mourir idiot… Et de passer pour un sot ».

Le terme sépia (qui désigne l'encre de seiche) vient de « la sépia » (le nom « sépia » provenant du mot sepia, qui désigne lui-même la seiche en latin et en grec ; d’ailleurs, le mot supion dérive de sepia). C’est un liquide sécrété par certains céphalopodes tels que seiches et calmars dans un organe appelé poche du noir. Cette poche comprend deux parties, l'une, glandulaire, produisant un pigment, la mélanine, l'autre servant de réservoir à ce pigment noir qui, mélangé au mucus, forme l'encre. Les céphalopodes expulsent cette encre à volonté en nuage compact pour désemparer leur agresseur et masquer une manœuvre de fuite. Ce nuage semble dessiner la forme de l'animal et peut persister 10 minutes.

Mais il faut savoir que le virage sépia avait, avant tout, une utilité. Outre l'ajout de la couleur à un tirage monochrome, le virage améliore souvent la stabilité de l'image et accentue les contrastes.

P. S. : J'ai déjà publié un article sur ce sujet : « Intérêt du Noir et Blanc en photographie, sans oublier... Celui de la couleur ». Bis repetita.

Références :

11:00 Publié dans Art, Culture, Culture, Informatique, Loisirs, Mots, Photographie, Vidéo, Vie pratique, Voyage | Lien permanent | Commentaires (0)

25/10/2025

HarmonyOS, le nouveau système d’exploitation chinois de Huawei qui défie Windows, Apple, Androïd et Linux

C’est la première fois que j’écris ce type d’article, mais je ne suis pas du tout content du précédent car trop long pour un sujet ardu mais qui, à mon avis, présente un intérêt important. Je vais publier un résumé, à lire d’une traite et une vidéo plus courte pour corriger cet article raté, car, comme je l’ai dit, le sujet est trop sérieux pour être bâclé.

S’il ne fallait retenir qu’une seule chose de cet article, c’est l’arrivée d’un tout nouveau système d’exploitation de la firme chinoise Huawei* : HarmonyOS.

Tout nouveau ? Pas si nouveau que cela, car il a d’abord été lancé pour les objets connectés en 2019, , ce que l'on appelle les IoT (Internet of Things), pour les montres connectées, les téléviseurs...), puis en 2021 pour les smartphones.

En fait, HarmonyOS vient du projet HongMeng qui a été initié dès 2012 par Huawei comme un plan de secours face à une éventuelle perte d’accès à Android, ce qui est effectivement survenu en 2019 lorsque Huawei a été placé sur la liste noire du Département du commerce américain.

C'est donc par la faute, ou grâce, aux Américains qui, ayant tenté de bloquer l’entreprise Chinoise Huawei, força celle-ci à produire son propre système d’exploitation HarmonyOS.

En conclusion, HarmonyOS PC est un système complet et cohérent qui offre une expérience unifiée et une intégration fluide entre les appareils Huawei comme les montres connectées, les Smartphones, les tablettes et les ordinateurs.

Cet article me fait songer au le livre prémonitoire, écrit en… 1973, par Alain Peyrefitte « Quand la Chine s'éveillera… le monde tremblera ». Ce livre a été republié en deux tomes au livre de poche, sous-titrés respectivement « Regards sur la voie chinoise » et « La Médaille et son revers ».

HarmonyOS peut-il remplacer Windows sur votre PC en 2025?

*Pour mémoire, Huawei est une entreprise chinoise fondée en 1987 à Shenzhen par Ren Zhengfei.

18:05 Publié dans Anecdote, Culture, Culture, Economie, Histoire de l'informatique, Informatique, Informatique Médicale, Internet, La pensée du jour, Le mot du jour, Mots, Politique, Potins, Shopping, Société, Société, Vidéo, Vie pratique, Web | Lien permanent | Commentaires (2)

24/10/2025

HarmonyOS, le nouveau système d’exploitation Chinois de Huawei qui défie Androïd de Google, iOS et MacOS d’Apple ainsi que Windows de Microsoft

Un sujet tech qui, pour une fois, va essayer de toucher les néophytes en micro-informatique. Pour les connaisseurs, il va paraître bien trop superficiel, mais ceci est voulu délibérément car il se veut, ainsi, tout public.

Il traite d’un sujet majeur et méconnu : la naissance d’un nouveau système d’exploitation.

Si vous trouvez cet article « un peu » long, commencez par lire les passages en gras, cela vous donnera peut être l'envie d'en lire plus.

1°) Préambule :

S’il ne fallait retenir qu’une seule chose de cet article c’est l’arrivée d’un tout nouveau système d’exploitation de la firme Chinoise Huawei : HarmonyOS.

Tout nouveau ? Pas si nouveau que cela, car il a d’abord été lancé pour les objets connectés en 2019, puis en 2021 pour les smartphones.

Il s'intégrait dans l’écosystème IoT* de Huawei (smartphones, montres, ordinateurs, téléviseurs, etc.).

En fait, HarmonyOS vient du projet Hongmeng qui a été initié dès 2012 par Huawei comme un plan de secours face à une éventuelle perte d’accès à Android, ce qui est effectivement survenu en 2019 lorsque Huawei a été placé sur la liste noire du Département du commerce américain. Pour la petite histoire, le terme « Hongmeng » provient de la mythologie taoïste et symbolise le chaos primordial précédant la création du monde.

C'est donc par la faute, ou grâce, aux Américains qui, ayant tenté de bloquer l’entreprise Chinoise Huawei, força celle-ci a produire son propre système d’exploitation HarmonyOS.

En effet, Le sujet de cet article est de vous faire découvrir ce nouveau système d’exploitation qui concurrence directement pour les Smartphones les géants iOS d’Apple et Androïd de Google mais aussi pour les ordinateurs tournant sous Windows et les ordinateurs tournant sous MacOS d’Apple, les Macs (comme, par exemple, les MacBook Air et MacBook Pro).

Pour mémoire, Huawei est une entreprise chinoise fondée en 1987 à Shenzhen par Ren Zhengfei. Je parle d’ailleurs, déjà, de Huawei dans mon article du 05/09/2025 : « Modifications dans la rédaction du Blog du Docteur sangsue : Le chapô » qui montre, en fin d'article, une vidéo présentant la carte graphique de Huawei qui devient un danger pour NVIDIA.

2°) Introduction :

Pendant mes vacances, j’ai pris une habitude de lâcher prise au niveau de l’Ordi pour faire des infidélités au profit de ma tablette Lenovo qui, soit dit en passant, part un peu en morceaux. Il faut dire que cela fait déjà pas mal de temps qu’elle tourne sur mes genoux bien plus souvent que ma mie.

Ce comportement me fait, inéluctablement, entre deux airs de musique, découvrir pas mal de choses.

Or, donc, lors de ces balades Tabletto-YouTubienne, je suis tombé sur une vidéo de la chaîne « De Quoi J'me Mail » issu de la rencontre de la chaîne télé BFM Bussiness avec 01net. C'est cette vidéo qui est à la génèse de cet article, Malheureusement, je n’ai pas pu la retrouver pour illustrer mon article.

3°) La découverte :

A ma grande stupéfaction, à cette occasion, j’ai découvert un nouveau système d’exploitation au niveau des Smartphones, mais pas que, car existant aussi pour les Ordinateurs : HarmonyOS.

Huawei, acculé par le blocage des USA, a décidé de développer son propre système d’exploitation son propre OS dénommé HarmonyOS.

4°) HarmonyOS concurrent direct d’Androïd, iOS, MacOS, Windows et Linux :

Avant le visionnage de cette vidéo, je croyais que, pour les Smartphones, n’étaient présents que deux OS :

- Androïd de Google

- iOS d’Apple

Le petit dernier de Huawei vient concurrencer ces deux géants.

Mais pas que.

En effet HarmonyOS équipe, aussi des ordinateurs concurrençant directement les deux géants :

- Windows de Microsoft

- MacOS d'Apple

Les ordinateurs de Huawei tournant sous HarmonyOS s'appellent les MateBook.

Il ne faut pas oublier, je sais je n'en parle pas assez (mais je suis limité par le temps) l'importance des nombreux systèmes d'exploitations Linux qui, à cause de la fin des mises à jour de Windows 10 risque d'aboutir à une augmentation de part de marché de Linux. Il ne faut pas oublier que Linux est un Logiciel libre, gratuit et open source. Il a été créé en 1991 par Linus Torvalds.

5°) Postambule (conclusion) :

HarmonyOS PC est conçu comme un système complet et cohérent qui offre une expérience unifiée entre les appareils Huawei comme les montre connectée, les Smartphones, les tablettes et les ordinateurs, avec une architecture distribuée, un support pour plus de 2 000 applications et une intégration fluide entre smartphone et ordinateur.

« Un peu de culture ne nuit pas, cela évite de mourir idiot et de... Passer pour un sot ».

Cet article me fait songer au le livre prémonitoire, écrit en… 1973, par Alain Peyrefitte « Quand la Chine s'éveillera… le monde tremblera ». Ce livre a été republié en deux tomes au livre de poche, sous-titrés respectivement « Regards sur la voie chinoise » et « La Médaille et son revers ».

Il ne s'agit pas d'un rêve prémonitoire, mais bien d'un cauchemar prémonitoire.

Pourquoi Huawei est devenu plus puissant sans Google ? L’histoire incroyable de HarmonyOS

*C’est, par exemple l’OS Windows 10 IoT Entreprise LTSC qui fait tourner, entre autre, les terminaux des cartes bancaires, les logiciels des aéroport... C’est ce qui explique l'énorme panne informatique mondiale de juillet du 19 juillet 2024 qui provoqua partout à travers le monde le plantage d'environ 8,5 millions d'ordinateurs et serveurs utilisant ce système d'exploitation Windows 10 IoT Entreprise LTSC à cause d’une mise à jour de sécurité défectueuse par l’entreprise de cybersécurité CrowdStrike. Je parle de cet épisode dans mon article du 19/07/2024 : « Énorme panne informatique dans le monde due à la mise à jour d’un logiciel édité par CrowdStrike un service de cybersécurité utilisé par Microsoft ».

Références :

- Choc dans le monde du PC : la Chine lance son système d’exploitation HarmonyOS, signé Huawei

- Huawei a dévoilé son remplacement de Windows, sans aucune technologie américaine

- Site Internet d’HarmonyOS ICI

- Huawei

- MateBook

16:43 Publié dans Anecdote, Culture, Culture, Economie, Histoire, Histoire de l'informatique, Informatique, Informatique Médicale, Internet, Politique, Potins, Science, Science, Shopping, Société, Société, Vidéo, Vie pratique, Web | Lien permanent | Commentaires (0)

09/10/2025

Une longue absence justifiée par la fin de Windows 10

Un article long et rébarbatif, je m’en excuse par avance. Mais en vous accrochant bien et en y mettant un peu de volonté, vous arriverez, peut-être, à trouver une solution qui pourrait vous convenir.

Je me suis absenté longuement de mon Blog, car fort préoccupé par la fin de Windows 10 le 14 octobre prochain. Je suis ainsi parti à la recherche de solutions acceptables.

En effet, aucun de mes ordinateurs (3) ne possède une carte mère susceptible de supporter Windows 11 car ne possédant pas la puce de sécurité TPM 2,0.

Plusieurs pistes :

Avant tout, il est indispensable de sauvegarder toutes vos données.

1°) Créer une Image disque de Windows :

Cela vous permettra de restaurer votre Windows. Hélas cette solution est réservée aux connaisseurs . Si cela vous tente, outre le fait d’utiliser l’outil de Windows, un logiciel est là pour vous aider : Macrium Reflect 8 Free Edition.

2°) Forcer la mise à jour pour passer de votre Windows 10 à Windows 11 :

Cette solution n’est pas recommandée.

3°) Upgrader son ordinateur :

C’est la meilleure solution, mais la plus coûteuse.

Pour cela, il faudra changer la carte mère, le processeur et la mémoire, ce qui vous en coûtera la bagatelle d’environ 500 €. Et faire installer un Windows 11 tout neuf (en payan bien sûr une licence à 150€). Une note salée d'environ 700 €.

Cela pourra être fait, si vous n’y connaissez rien en informatique, dans un magasin informatique sérieux comme, par exemple, LDLC. Il en existe certainement un pas très loin de chez vous.

Où faire faire cela par un proche qui s’y connaît en matos informatique.

Si vous avez un ordinateur portable, plutôt que le jeter, passer directement à la solution 6 en installant Linux.

4°) Continuer temporairement avec Windows 10 :

Contrairement a ce qui est dit dans la vidéo, pour l’instant, il n’y a pas d’annonce officielle affirmant l’arrêt immédiat des mises à jour de Microsoft Defender Antivirus dès la fin du support de Windows 10, mais il est probable qu’elles continuent quelque temps après.

Alors, il faudra impérativement installer un antivirus, car Microsoft Defender ne sera plus mis à jour. Il existe des antivirus gratuits (pour 2025) qui s’avèrent efficaces. Un qui revient souvent est Bitdefender Free.

Avoir une conduite prudente sur le Net et éviter tout site dangereux.

Et croiser, un peu, les doigts car les risques augmenteront inéluctablement au fil du temps.

En effet, cette solution ne sera que temporaire.

5°) Souscrire une prolongation des mises à jour de Windows 10 avec le programme ESU :

Si l’on veut continuer un bout de chemin avec Windows 10 il y a la possibilité, moyennant finances auprès de Microsoft, d’avoir une prolongation des mises à jour de sécurité avec le programme ESU (Extended Security Updates).

Le programme de prolongation des mises à jour de sécurité (ESU) pour Windows 10 offre aux clients une option plus sécurisée pour continuer à utiliser leurs PC Windows 10 après le 14 octobre 2025. Le programme ESU aide à réduire le risque d’attaques de logiciels malveillants et de cybersécurité en donnant accès à des mises à jour de sécurité.

Pour avoir une licence Windows 10 ESU et pour les particuliers, il vous faudra un compte Microsoft et prendre un abonnement de 30 dollars (environ 28 €) pour un maximum d’un an,

6°) Installer Linux :

Il est « assez » facile d’installer un système d’exploitation Linux. Sinon, faites vous aider. En outre, LDLC propose un service d'installation de système d'exploitation, incluant Linux, au sein de leur atelier. Le tarif pour l'installation d'un système d'exploitation avec ses pilotes et mises à jour est généralement autour de 95 € TTC (environ 46 € HT)

Il en existe moultes versions (on parle de distributions). Les plus connues étant Ubuntu et Linux Mint.

La distribution la plus simple au niveau ergonomique (car se rapprochant le plus de Windows) est Linux Mint Cinamon. la dernière version étant, actuellement, Linux Mint 22.2 ''Zara'' et, plus particulièrement, la Cinamon Edition.

Si vous utilisez encore Windows 10, vous devriez faire ceci MAINTENANT ! - Québec Test

Références :

- Nos conseils pour sauvegarder vos données

- Windows 10 support prend fin le 14 octobre 2025

- Prix pour upgrader son ordinateur changer la carte mère, le processeur et la mémoire

- Mises à jour de sécurité étendues pour le grand public (ESU) de Windows 10

- Programme ESU (Extended Security Mises à jour) pour Windows 10

- Logiciel antivirus gratuit. Protection experte, 100 % gratuite

-Bitdefender Antivirus Free for Windows : Nouvelle version disponible

- Les antivirus gratuits : quel est le meilleur ?

14:51 Publié dans Anecdote, Histoire de l'informatique, Informatique, Informatique Médicale, Shopping, Vidéo, Vie pratique | Lien permanent | Commentaires (4)

21/09/2025

Comment supprimer toutes les métadonnées EXIF des fichiers photos avec le logiciel ExifToolGUI Portable

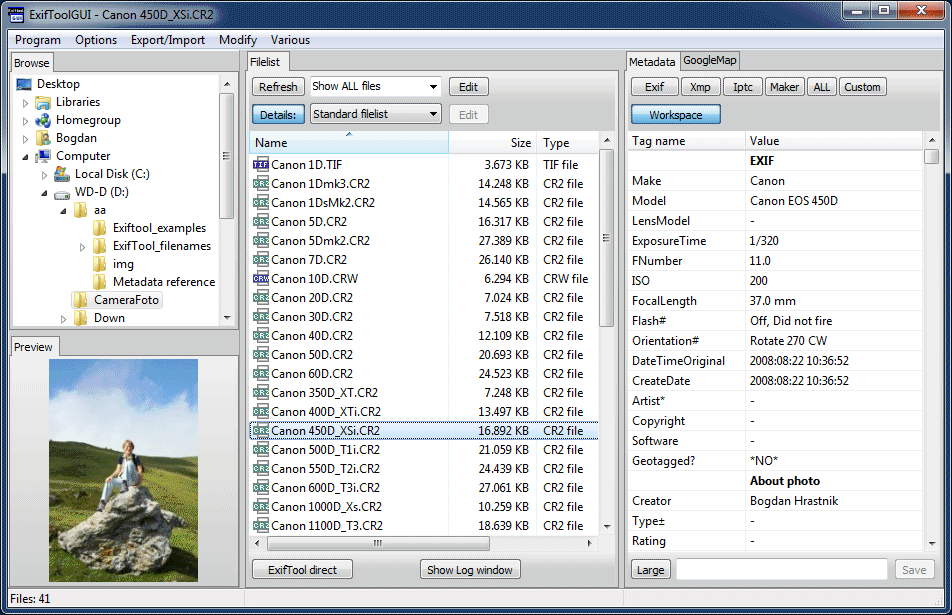

Les métadonnées vues avec ExifToolGUI Portable (Pour agrandir, clic droit sur l'image, puis, dans le menu déroulant, clic gauche ouvrir l'image dans un nouvel onglet)

Nombre de mots : ~620 mots.

Catégorie : Article de longueur moyenne (600 à 1200 mots).

Temps de lecture estimé : 3 à 4 minutes

Résumé : Le texte explique ce que sont les métadonnées, notamment les métadonnées EXIF présentes dans les fichiers images, qui contiennent des informations sur l’appareil photo, la date, le lieu, etc. Il met en garde contre les risques pour la vie privée liés au partage de photos contenant ces données. Le lecteur apprend comment visualiser les métadonnées sur Windows et comment les supprimer, soit avec des outils intégrés à Windows, soit avec un logiciel spécialisé appelé ExifToolGUI Portable, qui offre une suppression complète des métadonnées. Le blog conclut en invitant le lecteur à utiliser ces outils pour protéger sa confidentialité lors du partage de photos.

Abstract : The article explains what metadata is, including EXIF metadata found in image files, which contains information about the camera, date, location, and more. It warns of the privacy risks associated with sharing photos containing this data. The reader learns how to view metadata on Windows and how to remove it, either with built-in Windows tools or with specialized software called ExifToolGUI Portable, which offers complete metadata removal. The blog concludes by encouraging the reader to use these tools to protect their privacy when sharing photos.

Un sujet un peu ardu, je l’avoue. Mais si vous avez compris qu’il ne faut pas envoyer sans précaution vos photos sur le Net vers des IA ou les réseaux sociaux (Facebook, Instagram, Flickr, Pinterest, Reddit...), j’aurai rempli ma mission. Cet article se limite à Windows.

Dernièrement, je suis tombé par hasard sur cet article de GEO : « Que deviennent les photos envoyées aux IA? Des experts mettent en garde les utilisateurs ».

Je cite deux passages importants :

« De plus en plus d’utilisateurs confient des photos aux chatbots d’intelligence artificielle. Mais d'après certains experts, ces usages anodins dissimulent de sérieuses menaces pour la vie privée des utilisateurs…

Les experts recommandent quelques réflexes simples : éviter de partager des photos contenant des informations sensibles ou identifiables, supprimer les métadonnées avant tout envoi, et se renseigner sur les paramètres de confidentialité de l’outil utilisé... Une façon de rappeler que, même face aux prouesses de l’intelligence artificielle, la prudence reste de mise. ».

1°) Qu’est-ce que les métadonnées d’un fichier :

Une métadonnée est une donnée relative à une autre donnée. Le nom français métadonnées est formé à partir du préfixe grec meta qui signifie « au-delà » ou « à propos de ».

Les coordonnées géographiques du lieu et le moment où est prise une photographie sont deux métadonnées de cette photo.

Les métadonnées jouent un rôle central dans les technologies[Lequel ?] du « web sémantique », où elles sont souvent structurées selon le modèle Resource Description Framework (RDF).

Pour être »plus clair », Les métadonnées sont les données cachées qui accompagnent chaque image, vidéo et fichier que vous consultez. Elles vous aident à organiser et à gérer des ensembles de données.

Mais peuvent également présenter des risques pour la confidentialité et la sécurité si elles ne sont pas contrôlées.

2°) Les métadonnées EXIF des fichiers images :

EXIF (Exchangeable Image File Format) est une norme de métadonnées qui peut être intégrée dans des formats de fichiers bitmap tels que JPEG, TIFF, PNG, WebP et autres. Il stocke diverses informations concernant les paramètres de l'appareil photo sur lequel la photo a été prise, le nom du fabricant, le modèle, l'heure, le lieu, etc...

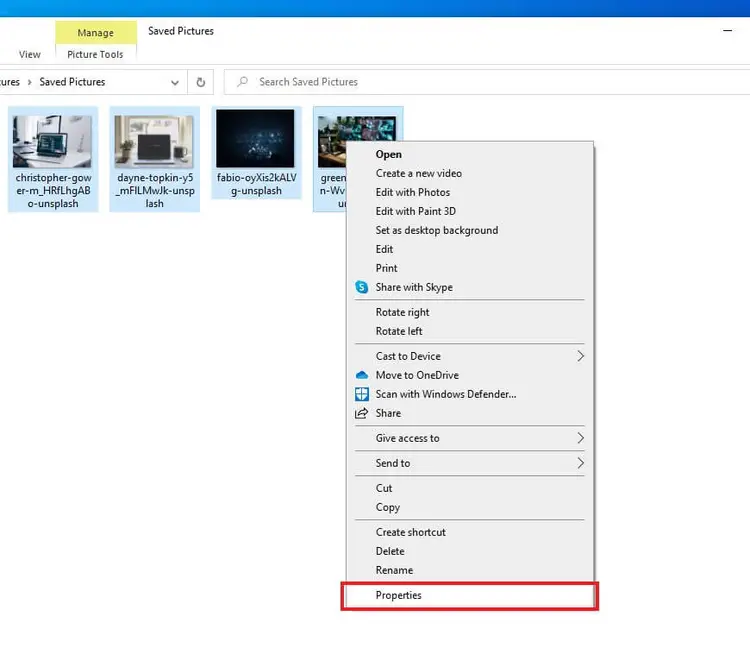

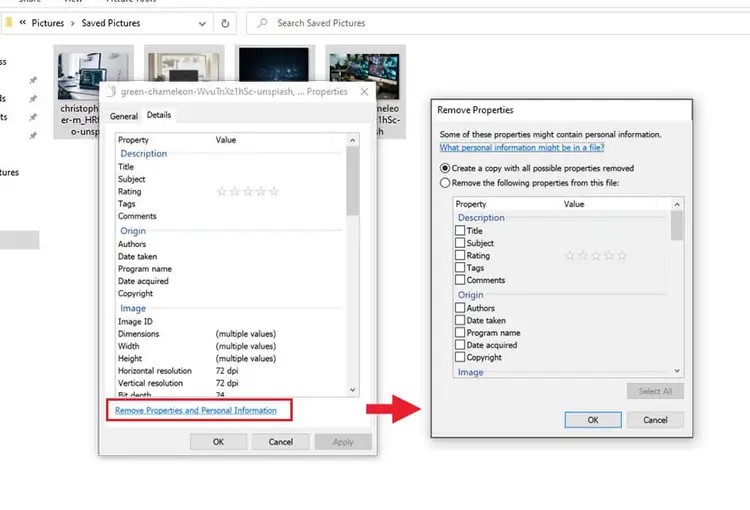

3°) Comment lire les métadonnées d’un fichier image :

Il suffit d'appeler le menu contextuel du fichier image en faisant un clic droit sur l’image puis de sélectionner « Propriétés ». Ensuite, d’aller dans l'onglet "Détails" dans la fenêtre ouverte. Pour lire toutes les métadonnées, on peut utiliser le logiciel de visualisation, gestion et conversion d'images XnView ou ExifToolGUI Portable ce petit logiciel portable que nous verrons plus loin.

4°) Supprimer les métadonnées d’un fichier image :

Sur Windows 10, cliquez droit sur le fichier image pour ouvrir le menu contextuel et sélectionnez « Propriétés ».

Pour agrandir, clic droit sur l'image, puis, dans le menu déroulant, clic gauche ouvrir l'image dans un nouvel onglet

Dans la fenêtre « Propriétés », cliquez sur l’onglet « Détails » puis sur « Supprimer les propriétés et les informations personnelles » :

Pour agrandir, clic droit sur l'image, puis, dans le menu déroulant, clic gauche ouvrir l'image dans un nouvel onglet

Ouvrez le menu « Supprimer les propriétés » pour supprimer les métadonnées des images.

Deux options s’offrent à vous pour supprimer les données EXIF et IPTC :

- Créer une copie de la photo sans aucune métadonnée.

- Supprimer la totalité ou une sélection de métadonnées dans le fichier original.

Si vous voulez supprimer tout, cliquer sur le bouton radio « supprimer les propriétés suivantes » puis cliquer sur « sélectionner tout » puis enfin sur « OK ».

Tout cela, c’est bien beau, mais ce qui précède est fait pour vous puissiez bien visualiser ce que sont les métadonnées EXIF.

En effet, il faut noter que Windows 10 n'affiche pas la liste complète des métadonnées disponibles en EXIF, mais uniquement les principales.

Pour enlever toutes les métadonnées, je vous propose un petit logiciel portable* :

Avec son mode d’emploi ICI.

Alors, à vous de « jouer ».

Les métadonnées, c'est quoi ? Définition Digital - Market Academy par Guillaume Sanchez

Attention aux métadonnées qui sont présentes dans vos photos ! - SOSPC Christophe

*Un logiciel portable, est un programme informatique caractérisé par sa portabilité, c'est-à-dire sa capacité à fonctionner dans différents environnements d'exécution, par exemple une clé USB. Il ne s’installe pas sur l’ordinateur.

Références :

- Les métadonnées : définition et signification

- Qu'est-ce que les métadonnées EXIF ? Comment puis-je le regarder ?

- Supprimer les métadonnées des images

- 6 outils pour supprimer ou modifier les métadonnées EXIF de vos photos

- Que deviennent les photos envoyées aux IA? Des experts mettent en garde les utilisateurs

17:18 Publié dans Informatique, Informatique Médicale, Internet, Le mot du jour, Le site du jour, Loisirs, Mots, Photographie, Société, Société, Vidéo, Vie pratique, Web | Lien permanent | Commentaires (0)

15/09/2025

Le photographe photographié

Crédit Photo - Archives personnelles - Pour agrandir, Double clic gauche sur la photographie

Aujourd’hui, changement de registre, un petit article sur une de mes moultes marottes, la photographie.

Nombre de mots : ~276 mots

Catégorie : Article court (moins de 500 mots)

Temps de lecture estimé : 1 à 2 minutes

Résumé : Cet article personnel raconte une anecdote photographique de 2008, prise à Andernos-les-Bains dans un magasin de vêtements. L’auteur s’est amusé à se capturer dans un miroir, devenant ainsi le « photographe photographié ». Il illustre son clin d’œil humoristique en évoquant le célèbre slogan publicitaire « Clic clac merci Kodak » et fait référence au film pionnier des frères Lumière, L’Arroseur arrosé (1895), établissant un parallèle entre l’autodérision et la culture visuelle, tout en insérant des liens informatifs sur les données EXIF. L’ensemble, léger et malicieux, mêle souvenirs personnels, touches de culture populaire et allusion cinématographique.

Abstract : This personal article recounts a photographic anecdote from 2008, taken in Andernos-les-Bains in a clothing store. The author had fun capturing himself in a mirror, thus becoming the “photographed photographer.” He illustrates his humorous wink by evoking the famous advertising slogan “Clic clac merci Kodak” and refers to the Lumière brothers’ pioneering film, L’Arroseur arrosé (1895), drawing a parallel between self-mockery and visual culture, while inserting informative links to the EXIF data. The whole, light and mischievous, mixes personal memories, touches of popular culture and cinematic allusion.

Une photo que j’ai prise il y a de cela fort longtemps, en 2008 (17 ans, déjà ! J'étais jeune et encore beau), d’après les données EXIF[1].

Je me souviens que c’était à Andernos-les-bains dans un magasin de fringues, un miroir s’offrit à moi et clic clac merci Kodak[2].

Il ne s’agit pas de l’arroseur arrosé[3] mais bien du…

Photographe photographié (d’où mon titre malicieux).

« Un peu de culture ne nuit pas, cela évite de mourir idiot… Et de passer pour un sot ».

L'Arroseur arrosé - Louis Lumière - 1895

[1] Les balises de métadonnées définies dans le format Exif standard couvrent un large éventail de données, dont :

• Information de la date et de l’heure.

• Les réglages de l’appareil. Cela comprend des informations statiques telles que la marque et le modèle de l’appareil et des informations variables telles que l’orientation, l’ouverture, la vitesse d’obturation, la longueur de focale, la sensibilité…

Des informations géographiques provenant d’un éventuel système GPS connecté à l’appareil.

Les Surfs - Pub Kodak - 1967

[2] La publicité célèbre « Clic, clac, merci Kodak » est un slogan emblématique, une vidéo lancée en France en 1967, notamment via une comptine chantée par le groupe Les Surfs pour une publicité Kodak.

[3] L'Arroseur arrosé, initialement intitulé Le Jardinier et le Petit Espiègle puis Arroseur et Arrosé, est un film réalisé par Louis Lumière, dont il existe trois versions. Il est montré pour la première fois le 21 septembre 1895, à La Ciotat, au cours d'une projection privée.

12:31 Publié dans Anecdote, Culture, Culture, Film, Histoire, Informatique, Informatique Médicale, La pensée du jour, Le mot du jour, Loisirs, Mots, Photographie, Potins, Science, Science, Société, Société, Vidéo, Vie pratique, Voyage | Lien permanent | Commentaires (0)